Immer mehr Unternehmen erkennen die Vorteile der Digitalisierung. Wenn interne Prozesse und Arbeitsabläufe digital erfolgen, erhöht sich die Produktivität und die Belegschaft kann flexibler arbeiten. Dazu müssen verschiedene technische Komponenten aufeinander abgestimmt und die Mitarbeiter geschult werden. Gleichzeitig steigen die Risiken, die mit der neuen Technologie verbunden sind. Technische Probleme, Hackerangriffe oder Anwendungsfehler können zu Betriebsausfällen führen und dem Unternehmen schaden.

Daher ist eine umfassende und effektive Cloud-Security ein wichtiger Bestandteil für den Schutz der Daten.

Die Vorteile einer Cloud

Die Datenspeicherung in einer Cloud bietet den Anwendern mehrere Vorteile:

- Schneller Zugriff auf die gespeicherten Daten von fast jedem Endgerät mit Verbindung zum Internet

- Gesteigerte Produktivität durch gemeinsames Arbeiten an einer Datei

- Individuelle Anpassung der Leistungen nach Bedarf der Nutzer

- Schnelle und günstige Implementierung neuer Anwendungen möglich

- Regelmäßige Datenspeicherung und Sicherung der Dateien durch den Anbieter

- Abrechnung nach Bedarf und Nutzung

So klappt es mit der Cloud-Security

Cloud-Security beinhaltet verschiedene Maßnahmen, Methoden, Richtlinien und Technologien, um die Daten in der Cloud zu schützen:

- Sicherheit von Server und Netzwerk

- Verwaltung von Zugriffsrechten und Identitätsnachweisen der Anwender

- Einhaltung von gesetzlichen Vorgaben zum Datenschutz

- Gesicherter Zugriff auf die einzelnen Anwendungen und die genutzte Plattform

- Zutritt zu Rechenzentren nur für autorisierte Personen

Die wichtigsten Cloud-Services – eine Übersicht

Im Cloud-Computing unterscheiden die Anbieter unterschiedliche Servicemodelle für die Nutzer.

Die Modelle bieten den Anwendern verschiedene Wege, wie sie die Dienstleistungen in Anspruch nehmen können.

Die Nutzer müssen dazu keine spezielle Hardware kaufen. Unternehmen sollten aber darauf achten, dass die gewählte Lösung mit der bestehenden IT-Infrastruktur kompatibel ist.

Das amerikanische National Institute for Standards and Technology (NIST) definiert diese vier Cloud-Services:

- IaaS: Infrastructure as a Service

- PaaS: Platform as a Service

- SaaS: Software as a Service

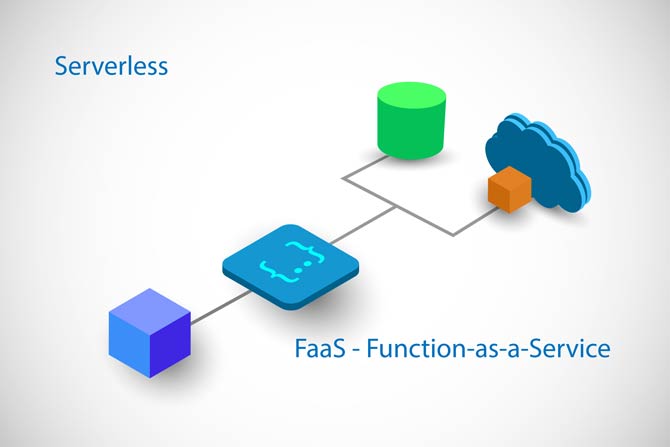

- FaaS: Function as a Service

IaaS: Infrastructure as a Service

IaaS ist ein Cloud-Dienst, der die Hardware und Ressourcen für die Anwender bereitstellt. Dazu gehören Datenspeicher, Netzwerktechnik und Server. Durch IaaS müssen die Nutzer kein eigenes Rechenzentrum betreiben.

Auch die Wartung und Aktualisierung der einzelnen Komponenten übernimmt der Anbieter. Die Ressourcen können bedarfsgerecht angepasst werden. Die Nutzer zahlen nur für die in Anspruch genommenen Anwendungen.

PaaS: Platform as a Service

Bei PaaS stellt ein Drittanbieter die benötigte Hardware und eine Plattform für die Anwendungssoftware zur Verfügung.

Es handelt sich vor allem um eine Lösung für Unternehmen, die eigene Anwendungsprogramme entwickeln.

Dazu müssen die Programmierer keine eigene IT-Infrastruktur aufbauen. Stattdessen können sie PaaS zur Entwicklung, Verwaltung und Ausführung eigener Anwendungen nutzen.

SaaS: Software as a Service

Bei SaaS betreibt ein externer Anbieter sowohl die Software als auch die IT-Infrastruktur. Die Anwender können über einen Internetbrowser auf die Plattform des Anbieters zugreifen. Dabei mieten die Nutzer die Anwendungen und nehmen sie als Dienstleistungen in Gebrauch.

Der Anbieter vergibt Lizenzen und bietet Abonnements an, für die die Anwender Gebühren zahlen. Damit SaaS störungsfrei läuft, sollten die Abonnenten über eine schnelle und stabile Internetverbindung verfügen, für die sie selbst sorgen müssen.

FaaS: Function as a Service

FaaS kann dem sogenannten Serverless Computing zugeordnet werden, also Anwendungen, die ohne eine eigene Serververwaltung erstellt und ausgeführt werden. Die Nutzer zahlen nur dann eine Gebühr an den Anbieter, wenn die von ihnen entwickelten Applikationen über einen Code ausgeführt werden.

Cloud-Umgebungen – das sollten Sie wissen

Das National Institute for Standards and Technology (NIST) definiert neben den Cloud-Services auch vier Cloud-Umgebungen, auf denen die Daten geliefert werden:

- Public Cloud: Dieses Modell kann von vielen Anwendern gemeinsam über das Internet genutzt werden. Die Nutzer können gegen eine Gebühr Speicherplatz, Rechenleistungen und verschiedene Applikationen anwenden, ohne selbst in die entsprechende Hardware oder Software zu investieren.

- Private Cloud: Bei der Private Cloud weist der Anbieter das Cloud-Computing nur einem einzigen Anwender zu. Dabei kann es sich um ein bestimmtes Unternehmen oder um eine Organisation handeln.

- Hybrid Cloud: Die Hybrid Cloud ist eine Kombination aus einer Private Cloud und einer Public Cloud. Häufig nutzen Unternehmen die Hybrid Cloud für kurzfristige Projekte, um Kosten zu sparen.

- Community Cloud: Die Community Cloud wird von Unternehmen gemeinsam mit mehreren Partnern genutzt. Dabei handelt es sich um Kunden, Geschäftspartner und Mitarbeiter. Die Kommunikation zwischen den Beteiligten und die gemeinsame Arbeit an Projekten wird über die Community Cloud erleichtert.

Mehr Sicherheit mit Cloud-Security

Durch Cloud-Security werden unbefugte Nutzer gewarnt, Schwachstellen im System frühzeitig erkannt, sicherheitsrelevante Ereignisse entdeckt und behoben sowie korrigierende Maßnahmen zur Schadensbegrenzung umgesetzt.

Diese Maßnahmen sorgen für die optimale Sicherheit mit Cloud-Security:

- Datensicherheit durch Verschlüsselung der Daten und sicheren Datentransfer durch virtuelle private Netzwerke (VPN).

- Identitäts- und Zugriffsverwaltung (Identity and Access Management, IAM) durch sichere Passwörter und Multi-Faktor-Authentifizierung der Nutzer.

- Sichere Datenspeicherung in der Cloud mit regelmäßig aktualisierten Security-Lösungen durch den Anbieter.

- Sicherung der Schnittstellen zwischen Anwendern, Software und Netzwerk. Bechtle Cloud Security definiert für Ihr Unternehmen die zu schützende Oberfläche, zeichnet die verschiedenen Zugriffswege auf und entwirft, wartet und überwacht ein sicheres Netzwerk.